Ostatnio zaktualizowano 11 września 2023 r. o 01:13

[Ekran]

Firma ochroniarska UltraSoC ogłasza wraz z CAN-Sentinel znaczące rozszerzenie oferty bezpieczeństwa dla samochodów. Nowy adres IP dodaje magistralę CAN (Standard sieci branży motoryzacyjnej wykorzystywany przez przemysł globalny) niezbędny bezpieczny element z pojazdu.

Jak działa element:

CAN Sentinel jest podłączony do magistrali. Po ustanowieniu połączenia IP monitoruje wszystkie transakcje związane z pojazdami, rejestruje podejrzane działania i chroni przed nieprawidłowymi wiadomościami i atakami z zewnątrz. Program jest indywidualnie konfigurowany, zapewnia odpowiednią ochronę przed atakami i spooferami oraz pozwala na odświeżenie systemu, gdy sytuacja ulegnie poprawie. Can-Sentinel został opracowany jako komponent konsorcjum Secure-CAV, a zatem jest mocno zintegrowany z architekturą monitorowania i analizą bezpieczeństwa UltraSoC, co gwarantuje użycie potężnego systemu z szerokim cyberbezpieczeństwem.

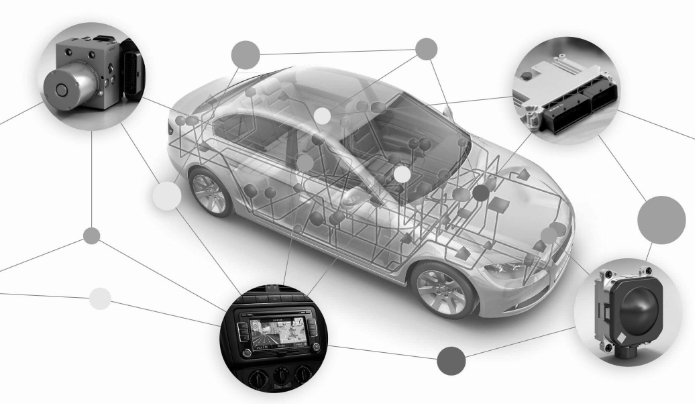

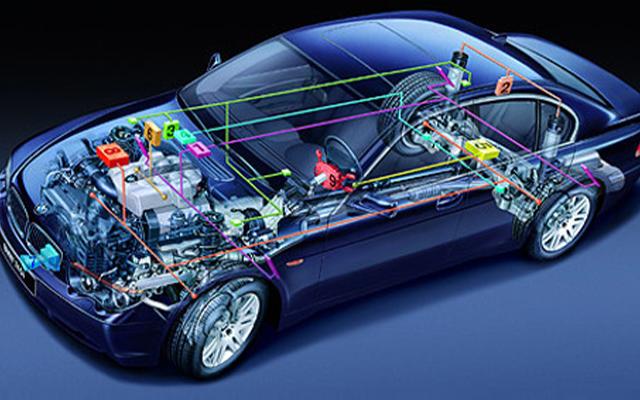

Magistrala CAN jest standardem w pojeździe

Od momentu powstania firmy prawie 30 lat temu, magistrala sieci kontrolera (magistrala CAN) stała się dominującym standardem w przemyśle motoryzacyjnym. I faktem jest, że system działa bez zarzutu. Mimo to ostatnio miało miejsce wiele głośnych ataków - na przykład MVJH (Miller-Valasek-Jeep-Hack). Potwierdziło to wysokie ryzyko bezpieczeństwa w nowoczesnych samochodach. Cyberbezpieczeństwo w branży motoryzacyjnej staje się coraz cenniejsze, ponieważ zależy od niego duża liczba wycofań produktów: szacunkowo 2016 milionów dolarów wyrzucono przez okno w związku z wycofywaniem produktów w 26 roku. Tylko producent GM musiał w ciągu jednego roku wycofać dobre 23 miliony pojazdów.

Komentarze na temat bezpieczeństwa magistrali CAN

Siraj Ahmed Shaikh (Institute of Future Transport and Cities (IFTC) na Uniwersytecie Coventry) powiedział, że magistrala CAN jest trudnym tematem pod względem konstrukcji pojazdów i że istnieje pilna potrzeba zwiększenia bezpieczeństwa programu. Ponadto program ma na celu pomóc w identyfikacji i wykrywaniu nowych, jeszcze nieznanych zagrożeń. Gajinder Panesar, Dyrektor ds. Technicznych UltraSoC dodał, że magistrala CAN jest głównym czynnikiem przyczyniającym się do bezpieczeństwa pojazdów w ciągu ostatnich 30 lat. Dodał jednak, że nie byłoby aktywnego bezpieczeństwa w nowoczesnych pojazdach bez takiego programu jak CAN-Sentinel. Bardzo ważne jest, aby badacze technologii motoryzacyjnej dostrzegali nadchodzące zagrożenia. Jako przykład podał gamę UltraSoC, które są uważane za proste narzędzie o niewyczerpanym potencjale i gwarantują bezpieczeństwo pojazdów bez wątpliwości. Produkty są również inteligentne i uczą się dostosowywać do szybkich zmian.

Zejście z systemu CAN Sentinel

Podstawowa struktura CAN-Sentinel pochodzi od jej poprzednika, UltraSoC-Bus-Sentinel. Był to pierwszy produkt cyberbezpieczeństwa firmy w branży motoryzacyjnej, który został wprowadzony na rynek pod koniec 2019 r. Powinno to zapewnić bezpieczną architekturę monitorowania w centrum kluczowego elementu bezpieczeństwa. Zwłaszcza w aplikacjach takich jak łączenie pojazdów autonomicznych w sieć. Produkt całości jest połączony ze zintegrowaną architekturą analizy bezpieczeństwa UltraSoC, aby znaleźć kompletne i wszechstronne zintegrowane rozwiązanie bezpieczeństwa. Zasadniczo magistrala CAN jest rozwiązaniem, które gwarantuje sprawną komunikację z takimi systemami, jak układ kierowniczy, poduszki powietrzne, zamki drzwi itp. Pomimo tego, że zapewnia wysoki poziom niezawodności funkcjonalnej, nie może odrzucić cyberataków. Pierwsze próby zabezpieczenia magistrali CAN nie powiodły się. Było to częściowo spowodowane podejściem, które nie zostało uznane za wystarczające. Ostatecznie UltraSoC zintegrowało bezpieczeństwo bezpośrednio z magistralą, zapewniając tym samym sukces. Hakowanie ramek, które mogą sparaliżować pojazd z zewnątrz, należy już do przeszłości.

Imitacje aplikacji i ataki złośliwego oprogramowania

Temat imitacji aplikacji i ataków złośliwego oprogramowania również nie jest obojętny dla samochodu. Wreszcie, nowoczesne pojazdy umożliwiają instalowanie w samochodzie różnych aplikacji. Przykładem jest aplikacja nawigacyjna do planowania trasy lub aplikacja kasyna, która umożliwia darmowe spiny bez depozytu. W rzeczywistości użytkownikom Androida pobranie aplikacji, które uważali za oficjalne, nie zajęło dużo czasu. Zdarzały się jednak przypadki, gdy pobierali imitację, która odtwarzała złośliwe oprogramowanie w systemie samochodu. Szkodnik ten nie był w stanie przejąć kontroli, ale pojawiły się różne komunikaty o błędach i niechciane wyskakujące okienka. Aby temu zapobiec, wyjaśniamy, czym jest złośliwe oprogramowanie i jak chronić się przed nielegalnym dostępem do pojazdu, smartfona lub tabletu.

Co to jest złośliwe oprogramowanie?

Złośliwe oprogramowanie to ogólny termin określający aplikacje lub programy, które zostały zaprojektowane wyłącznie w celu wyrządzenia Ci krzywdy. Obejmuje to na przykład całkowity nielegalny dostęp do danych osobowych lub danych bankowych, aktywację kamery lub mikrofonu, zgłaszanie lokalizacji lub czytanie wiadomości e-mail, wiadomości tekstowych lub głosowych. Złośliwe oprogramowanie występuje w różnych wersjach, z których wszystkie są mniej lub bardziej niebezpieczne dla właściciela infiltrowanego urządzenia. Najpopularniejsze rodzaje złośliwego oprogramowania to:

- Wirusy: wirus atakuje system i w większości przypadków próbuje uniemożliwić jego użytkowanie.

- Robaki: robaki są przede wszystkim zainteresowane przechowywanymi danymi i wyszukują je w poszukiwaniu infekcji.

- Keylogger: Nagrywasz wszystkie wprowadzone wpisy. Każde wpisane hasło jest raportowane, na przykład.

- Fałszywe oprogramowanie: To jest intruz, który udaje, że blokuje system do momentu dokonania płatności.

- Trojany: ta kategoria obejmuje także imitacje aplikacji. Trojany wyglądają na godne zaufania i pozwalają uwierzyć, że pobierasz bezpieczny program.

Jak uchronić się przed atakami przez aplikacje imitujące

Przede wszystkim należy powiedzieć, że ryzyko złapania złośliwego oprogramowania poprzez imitację aplikacji jest wielokrotnie wyższe w przypadku użytkowników urządzeń z systemem Android niż w przypadku użytkowników urządzeń Apple. Każda aplikacja w Apple App Store jest dokładnie sprawdzana przez firmę Apple, zanim zostanie udostępniona do pobrania w sklepie. Nie dotyczy to aplikacji na urządzenia z systemem Android, dlatego należy szczególnie uważać, którą aplikację pobierasz z Google Play. Na szczęście możesz jednak zabezpieczyć się przed atakami złośliwego oprogramowania niezależnie od systemu operacyjnego Twojego smartfona czy tabletu i możesz to zrobić dość sprawnie. Najlepszym i być może najbardziej radykalnym środkiem jest pobranie aplikacji antywirusowej. Te mobilne aplikacje zabezpieczające mogą być kosztowne, ale bezpieczeństwo danych powinno być warte inwestycji. Ponieważ Twój smartfon z systemem Android jest rodzajem minikomputera, możesz również zabezpieczyć się za pomocą urządzenia zabezpieczającego, które znasz już z komputera - zapory ogniowej. Pobierz przetestowaną i niezawodną aplikację zapory ze Sklepu Play i zwiększ ochronę swojego smartfona lub tabletu. Innym sposobem ochrony jest ciągłe aktualizowanie smartfona. Aktualizacje są często tak zwanymi aktualizacjami zabezpieczeń, które zamykają znane luki w zabezpieczeniach.

trudne, ale nie niemożliwe - w samochodzie

Hakerzy mogą na przykład użyć narzędzi z Darknet do przeprowadzenia ataku ransomware, a następnie szantażować sterownik. Zwłaszcza w przypadku flot, takich jak samochody ciężarowe, autobusy lub maszyny rolnicze, może to mieć daleko idące konsekwencje, jeśli na przykład różne elementy pojazdu umożliwią rozpoczęcie jazdy za pieniądze. Możliwe są strony internetowe z pobranymi plikami, wiadomościami SMS, e-mailami, a nawet radiem DAB + lub podłączonymi urządzeniami, takimi jak smartfony, systemy nawigacyjne, złącza OBD-II, a nawet backendami producentów i dostawców usług w chmurze lub aktualizacji oprogramowania Kandydaci, którzy mogą otrzymać takie złośliwe oprogramowanie i przenieść je do pojazdu. Dlatego ekscytujące jest obserwowanie, co się tam stanie w ciągu najbliższych kilku lat, aby zapewnić bezpieczeństwo samochodu.

Opublikowaliśmy niezliczoną liczbę raportów dotyczących tuningu na tuningblog.eu. Jeśli chcesz zobaczyć fragment, kliknij TUTAJ, A także ciekawe produkty na ten temat Samochody i Przeróbka samochodu są online. Fragment ostatniego, który tu dla ciebie umieściliśmy:

|

Zawieszenie gwintowane H&R i sportowe stabilizatory do Hyundaia I30N |

„Tuningblog.eu” - w naszym magazynie poświęconym tuningowi na bieżąco informujemy Cię o tuningu i stylizacji samochodów i codziennie przedstawiamy najnowsze tuningowane pojazdy z całego świata. Najlepiej zapisać się do naszego karmić i zostanie automatycznie poinformowany, gdy tylko pojawi się coś nowego w tym poście, i oczywiście także we wszystkich innych publikacjach.

tuningblog.eu Twój magazyn o tuningu samochodu

tuningblog.eu Twój magazyn o tuningu samochodu